El software privativo no forma parte del conocimiento de la humanidad,

porque ni siquiera se puede estudiar: permanece secreto y restringido.

La cooperación con el software privativo también está restringida. No

puedes compartir sin incumplir la ley. Al no poder estudiar el código

fuente, no se pueden realizar modificaciones ni averiguar cómo funciona.

La compañía de software o el particular es quien tiene el poder; no el

usuario. En cualquier momento pueden dejar de desarrollar la tecnología,

deshacerse de ella, subirle el precio, utilizarla para espiarte... En

resumen, dejas de tener el control: estás en manos de la buena voluntad

de una empresa.

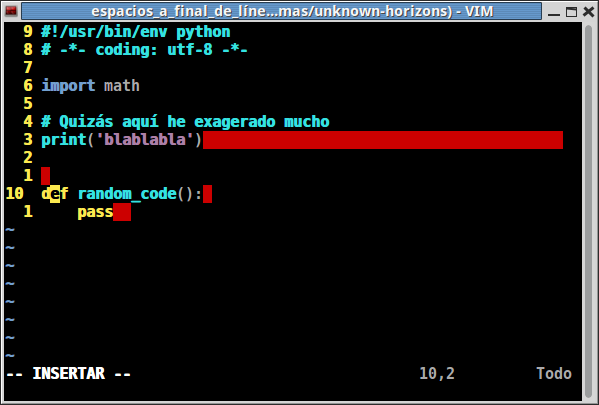

Si nos centramos en el aprendizaje de programación, por ejemplo,

observamos que con software privativo es prácticamente imposible. Los

programas privativos impiden la colaboración de los usuarios y

programadores en su diseño y desarrollo. Por lo tanto, no puedes hacer

siquiera una pequeña modificación a un programa. No se aprende a

programar realizando ejercicios simples y sin sentido, sino modificando

software y colaborando con proyectos reales.

Las empresas de software privativo tienen mucho interés en hacer llegar

sus productos a las escuelas para inculcar una dependencia hacia ellos,

por eso muchas veces los dejan gratis o a un precio muy reducido. No

hacen un favor a los alumnos, al contrario. Cuando a un alumno le

inculcan una dependencia hacia el software privativo, le están haciendo

débil frente a corporaciones cuyo único fin es aumentar sus beneficios a

cualquier precio. Los alumnos que quieran aplicar lo poco que han

aprendido tendrán que gastar mucho dinero para poder utilizar productos

a los que dichas empresas den soporte; aún así, nunca sabrán cómo

funcionan.

La conclusión que podemos alcanzar es que el software privativo es

completamente incompatible con la buena educación y con la libertad de

los alumnos.

También porque las escuelas deben enseñar el espíritu de

buena voluntad, el hábito de ayudar a los demás a tu alrededor,

cada clase debería tener esta regla: estudiantes, si traéis

software a la clase no podéis guardároslo para vosotros.

—Richard Stallman