Разработчики Invidious получили письмо от YouTube с просьбой прекратить распространять свою программу. По мнению юристов YouTube, они нарушают условия использования YouTube API, что впринципе невозможно, так как Invidious не использует YouTube API.

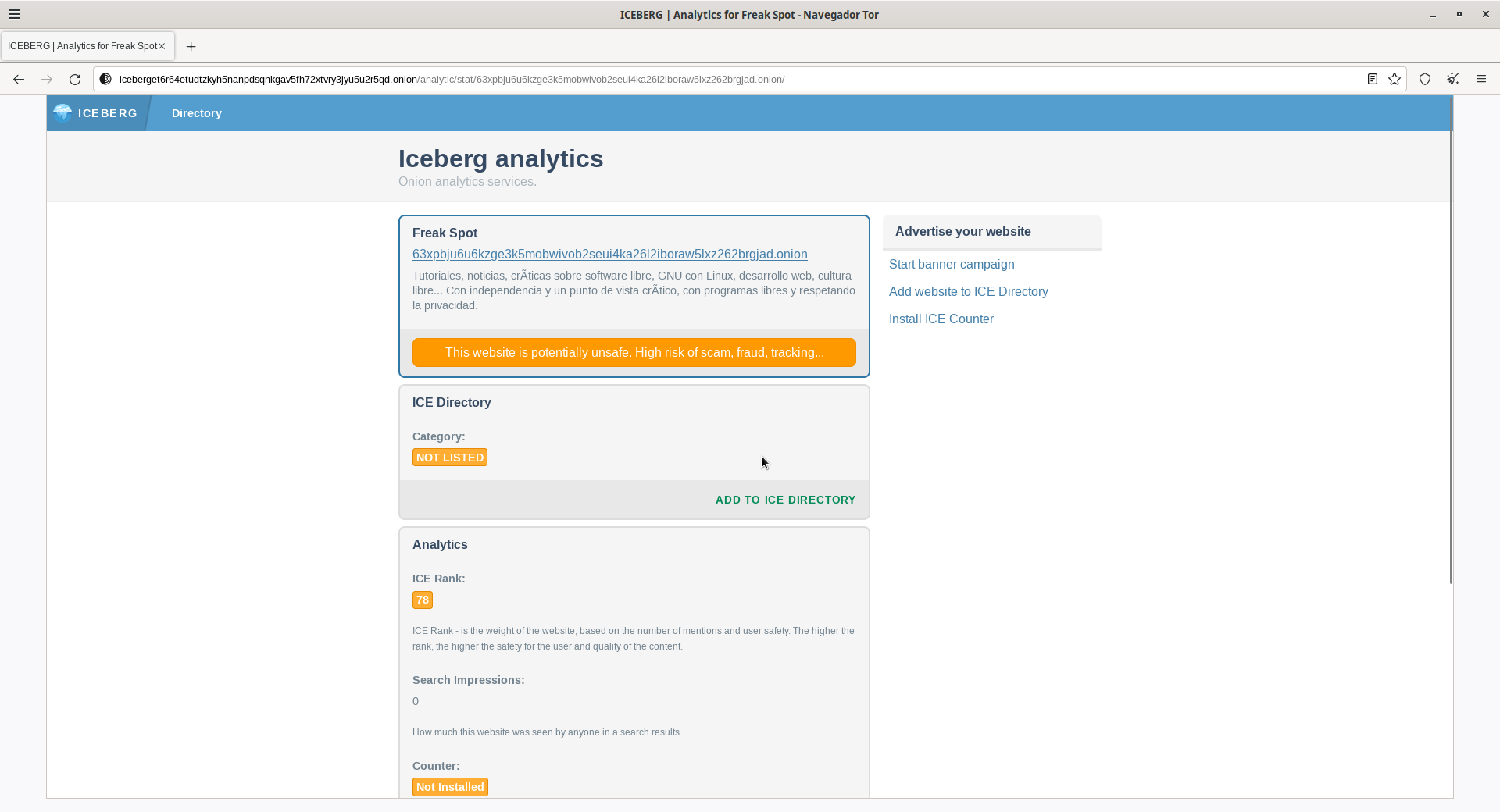

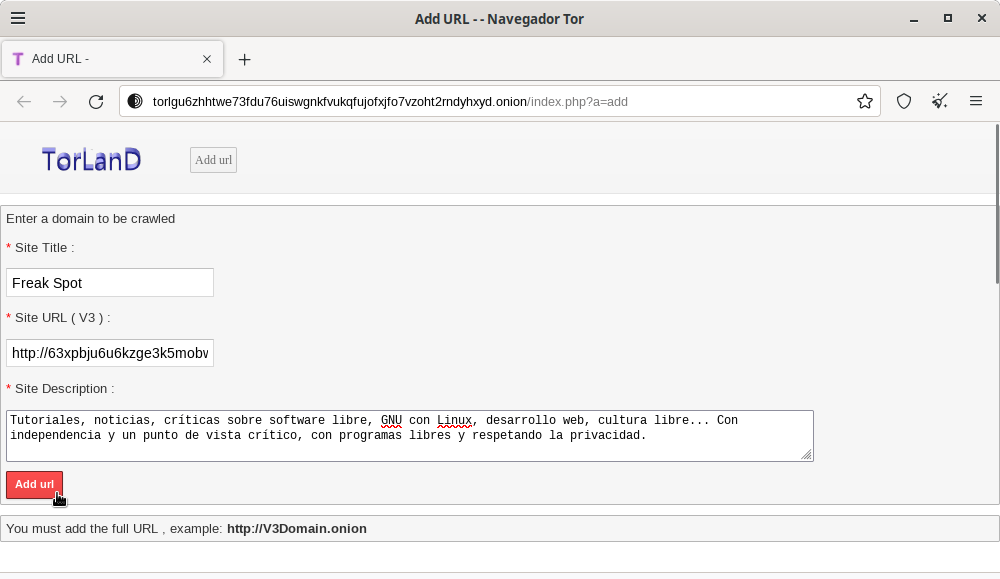

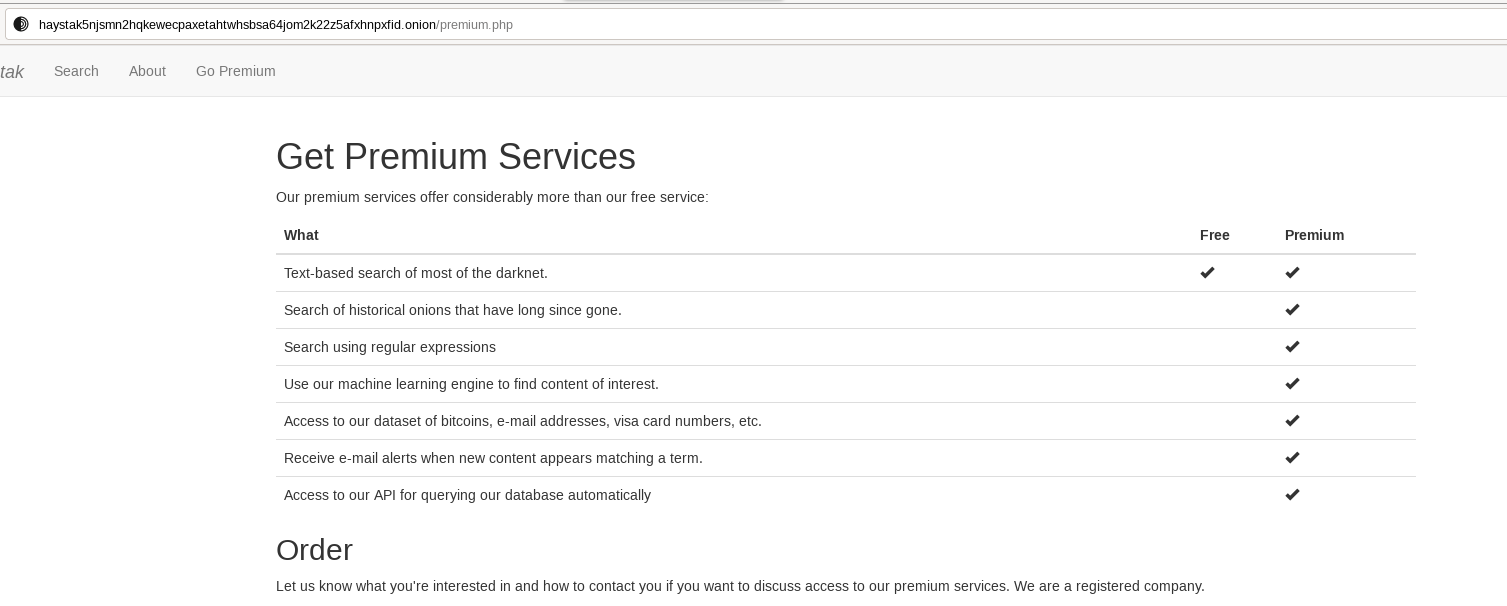

YouTube также утверждает, что Invidious “распространяется на веб-сайте invidious.io”, что также не соответствует действительности, поскольку на этом веб-сайте не размещено ни одного экземпляра Invidious. На сегодняшний день существует порядка 40 веб-сайтов, размещающих у себя публичные экземпляры Invidious, к которыми команда Invidious не имеет никакого отношения, поскольку Invidious использует свободную лицензию AGPL. Даже если бы Invidious считался незаконным ПО в Соединенных Штатах, он скорее всего, был бы размещен и в сети Tor или I2P, что делает практически невозможным попытки прекратить работу сервиса. Кроме того, его код можно найти на нескольких платформах для разработки и на многих компьютерах обычных пользователей.

Invidious не согласился ни с условиями обслуживания API YouTube, ни с условиями обслуживания YouTube. YouTube предоставляет доступ к контенту, размещенному на его серверах, по протоколу HTTP, так что Invidious не совершает преступления; они просто защищают своё право на частную жизнь и свободу.

Google (компания, контролирующая YouTube), с другой стороны, не уважает частную жизнь, занимается цензурой, требует использования проприетарного программного обеспечения, эксплуатирует своих пользователей, разрабатывает программное обеспечение искусственного интеллекта для военных целей, оказывает огромное влияние на экологию, и это лишь несколько примеров. Поэтому есть люди, которые считают, что Google нужно уничтожить.

К счастью, даже если Invidious исчезнет, есть другие свободные проекты,

такие как Piped, NewPipe и youtube-dl. Будет ли Google также угрожать

разработчикам этих проектов и миллионам их пользователей?